Das Thema Zertifikate scheint mich momentan zu verfolgen.

Jedenfalls will ich hier kurz zeigen, wie einfach es mittlerweile ist, das SSL Zertifikat des vCenters durch ein Enterprise CA-signiertes zu ersetzen.

Schaut man sich den KB Artikel von VMware an (Replacing a vSphere 6.x /7.x Machine SSL certificate with a Custom Certificate Authority Signed Certificate), wird hier immer noch der „certificate-manager“ auf der Commandline zitiert.

CSR erstellen im vSphere Client

Dabei geht es doch auch ganz leicht über den vSphere Client. In meinem Fall hängen an diesem vCenter noch ein paar VxRail Cluster, hier muss man im VxRail Manager auch noch Hand anlegen (in dem Fall dann doch wieder per CLI), aber ist auch easy, siehe unten.

Auf zur Demo!

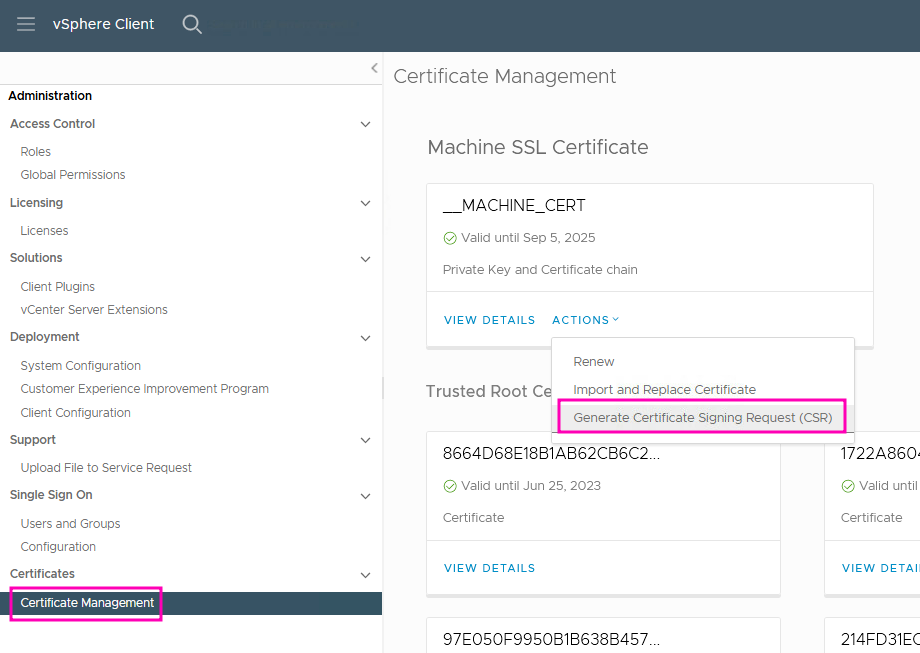

Im vCenter einloggen und weiter zu Administration >> Certificate Management, danach __MACHINE_CERT >> Actions >> Generate Certificate Signing Request:

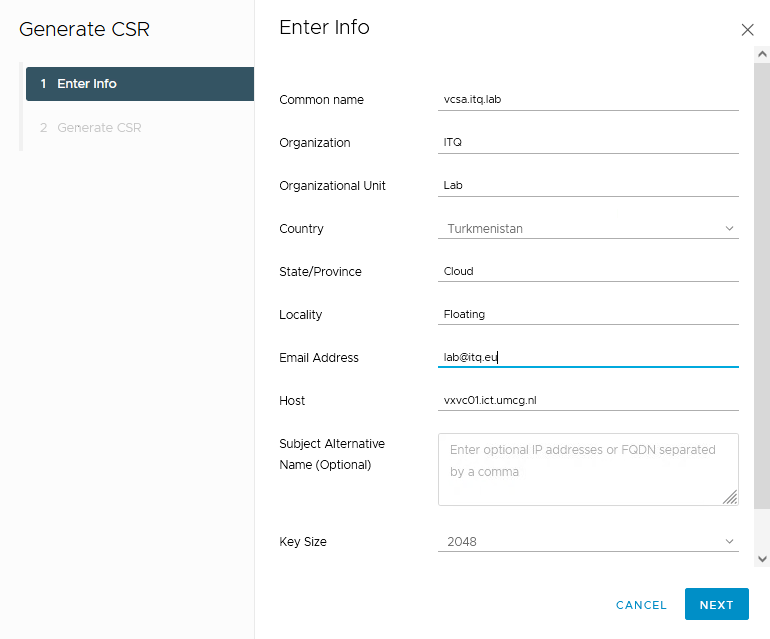

Alle Infos zum Signing Request eingeben:

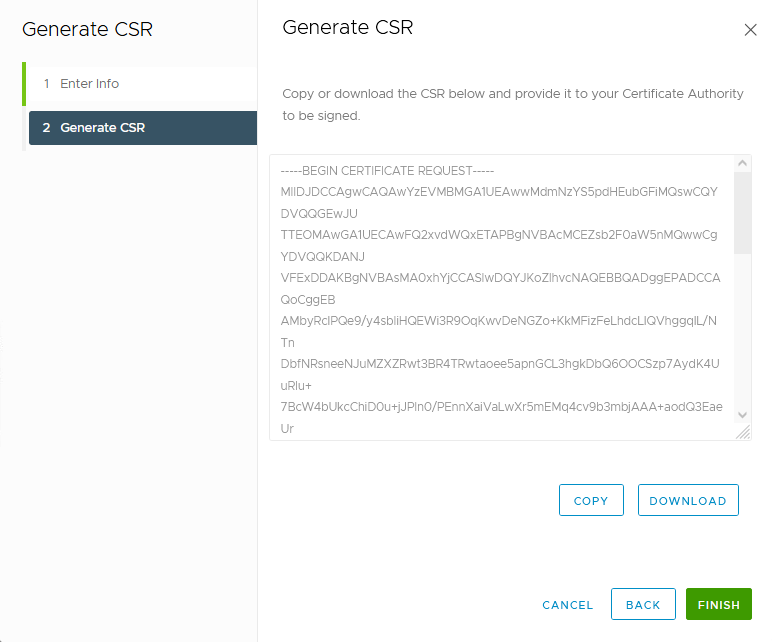

…und den CSR entweder kopieren oder herunterladen:

Also das war ja einfach!

Die irgendwas.csr Datei benötigt nun der/die Zertifkats-Admin, oder, falls man das mit der Windows CA macht, gibt’s evtl. auch ein Self Service Portal, soll hier aber nicht das Thema sein (könnte aber so wie in diesem Blogpost ablaufen)

Der CSR wurde eingereicht, wie gehts weiter?

Nachdem aus dem CSR ein Zertifikat erstellt wurde, sollte wir nun eine CER Datei und ein Zertifikats-Chain-Datei haben, beides erhältlich bei unserer CA.

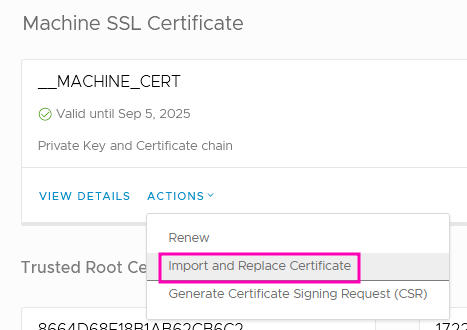

Also wieder im vSphere Client, diesmal Administration >> Certificate Management, danach __MACHINE_CERT >> Actions >> Import and Replace Certificate:

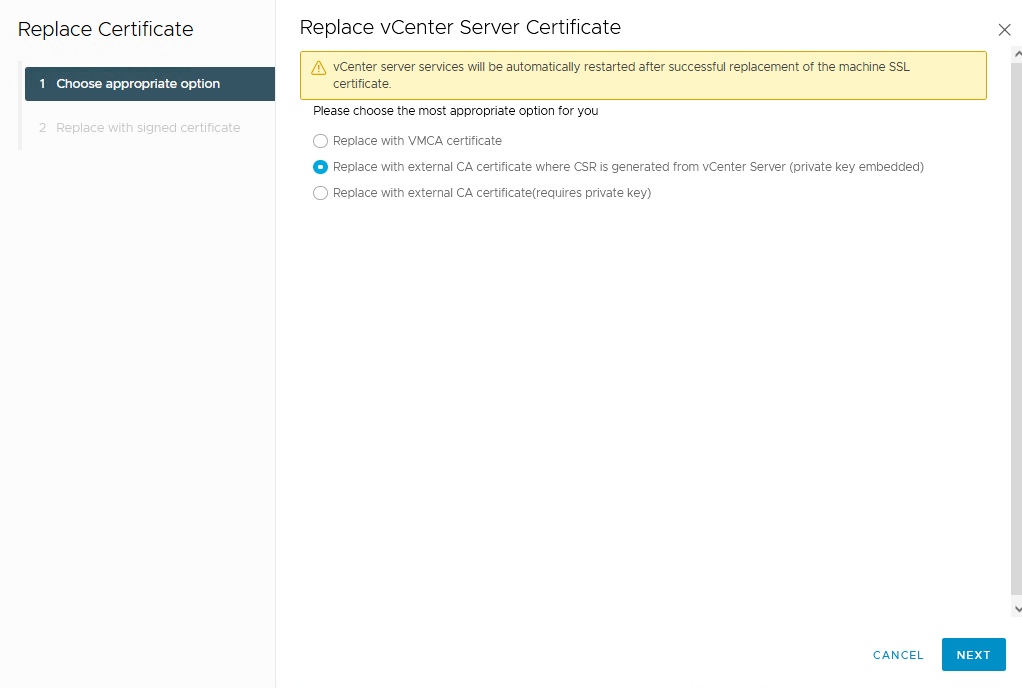

Dann „Replace with external CA certificate where CSR is generated from vCenter Server“:

Hatte ich noch nicht erwähnt: der Vorteil bei einem CSR aus dem vCenter heraus liegt darin, dass der Private Key bereits „embedded“ ist. Bei einem CSR, der nicht auf dem vCenter erstellt wurde, fehlt dieser. Den müsste man sich dann noch zusätzlich besorgen und Option 3 auswählen.

Jedenfalls, bei Option 2 geht es dann so weiter:

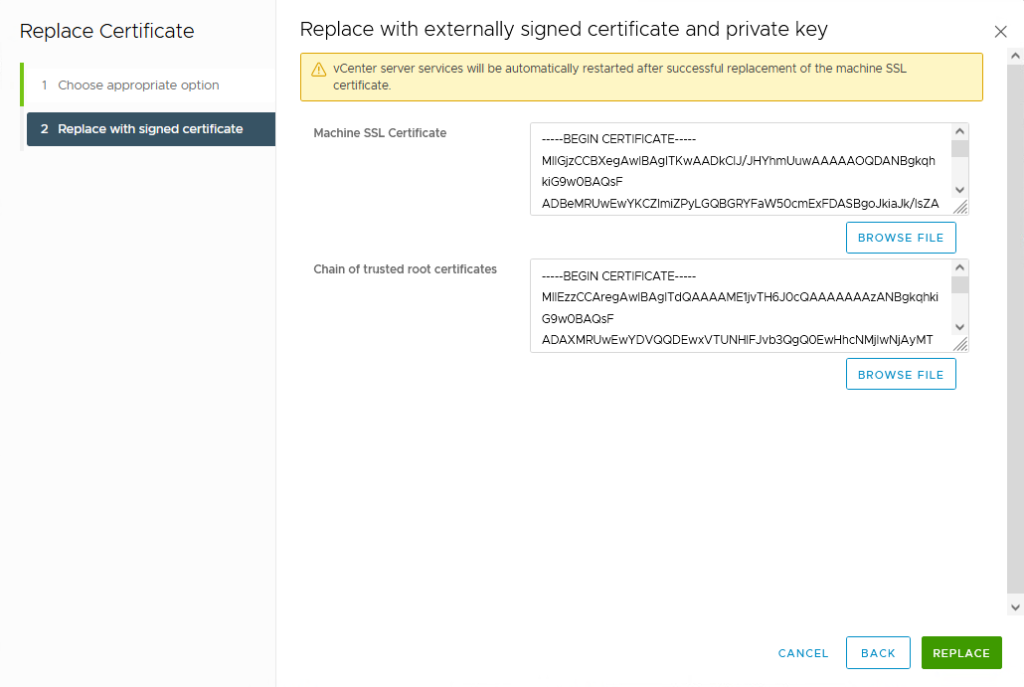

Neue CER-Datei von der CA auswählen (Machine SSL Certificate) und Chain Zertifikats-Datei von der CA auswählen (Chain of trusted root certificates) und Replace drücken.

Achtung: nun starten die vCenter Dienste neu! Dauert zwar nicht lange, aber sollte in Produktiv-Umgebungen vermutlich nicht ohne Rücksprache erfolgen.

Sollte man ungeduldig sein (F5!!! F5!!! F5!!!) und sich bereits wieder einloggen können, kann es sein, dass die Zertifikats-Übersicht etwas seltsam aussieht und auch ein paar Fehler ausspuckt. Entspannen und ein paar Minuten Zeit geben!

Und das wars dann auch schon, das vCenter hat nun ein „Trusted Certificate“ von der eigenen CA und der Browser nervt auch nicht mehr mit Sicherheitswarnungen.

Der VxRail Manager will auch wieder dran!

Sollte es Anwendungen geben, die sich mit dem vCenter unterhalten (kann vorkommen), wie z.B. vRealize Log Insight, vRealize Automation, vRealize Operations, Skyline Advisor, VxRail Manager,…. dann wissen die noch nichts von ihrem Glück und sollten angepasst werden (durch Neu-Authentifizierung o.ä.).

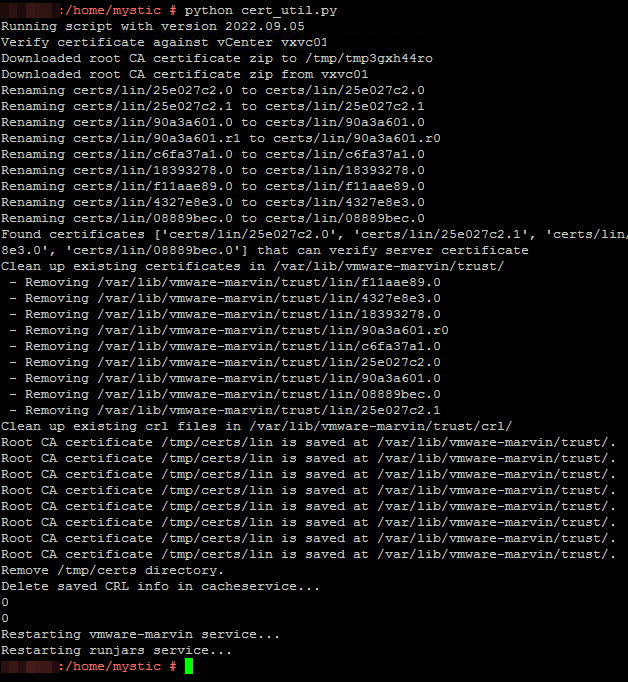

In meinem Fall gibt es hier ein paar VxRail Manager, die nun keinen „Trust“ mehr mit dem vCenter haben, was sich aber durch ein Python Script beheben lässt (erhältlich bei Dell im Support Artikel VxRail: How to manually import vCenter SSL certificate on VxRail Manager). Das Script wird hin und wieder aktualisiert, deswegen immer erst mal reinschauen!

Also:

- Script auf den VxRail Manager laden (z.B. per WinSCP)

- als „mystic“ per SSH anmelden

- „su“ zum User „root“

- Script ausführen:

python cert_util.py

Wie man sieht, lädt das Script das neue CA Zertifikat vom vCenter, ersetzt die vorhandenen damit und startet danach ein paar Dienste neu. Fertig.

Einfach!

Der Einsatz von Selbst signierten Zertifikaten ist meiner Erfahrung nach noch Seltenheit, dabei ist der Aufwand gering. Der CSR ist ratzfatz generiert und die Zertifikate im vSphere Client schnell ausgetauscht.